ETHDenver 2025, bajo la marca del “Año de los Regenerados”, consolidó su estatus como una de las mayores reuniones de Web3 del mundo. Abarcando la BUIDLWeek (23–26 de febrero), el Evento Principal (27 de febrero–2 de marzo) y un Retiro en la Montaña post-conferencia, el festival atrajo a una cifra esperada de más de 25,000 participantes. Constructores, desarrolladores, inversores y creativos de más de 125 países convergieron en Denver para celebrar el ethos de descentralización e innovación de Ethereum. Fiel a sus raíces comunitarias, ETHDenver siguió siendo de asistencia gratuita, financiado por la comunidad y repleto de contenido: desde hackatones y talleres hasta paneles, eventos de presentación y fiestas. La historia del evento sobre los “Regenerados” defendiendo la descentralización estableció un tono que enfatizaba los bienes públicos y la construcción colaborativa, incluso en medio de un panorama tecnológico competitivo. El resultado fue una semana de actividad de construcción de alta energía y discusiones con visión de futuro, ofreciendo una instantánea de las tendencias emergentes de Web3 y perspectivas accionables para los profesionales de la industria.

Tendencias emergentes de Web3 destacadas por los ponentes

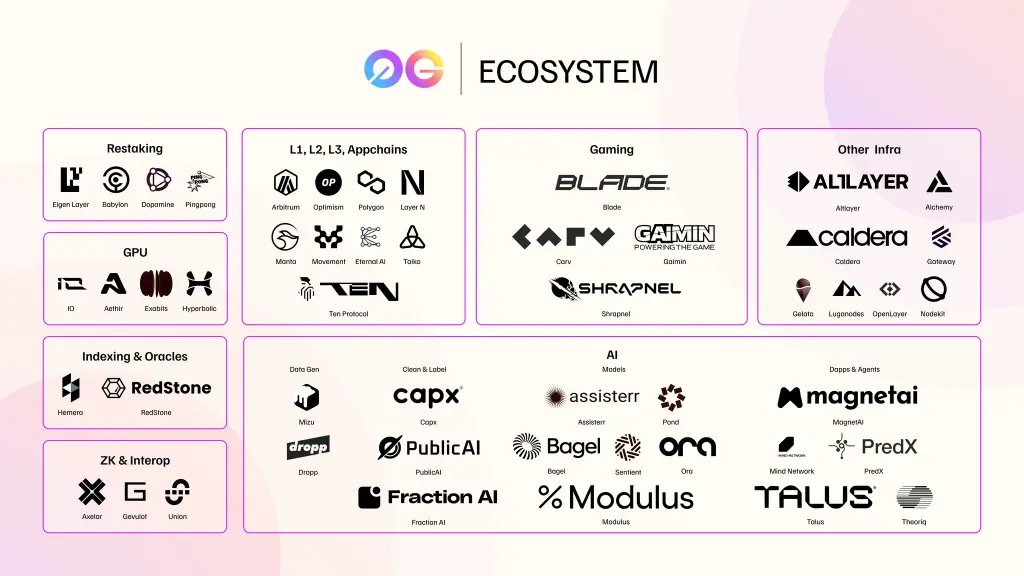

Ninguna narrativa única dominó ETHDenver 2025; en su lugar, un amplio espectro de tendencias Web3 tomó el protagonismo. A diferencia del año pasado (cuando el restaking a través de EigenLayer se robó el espectáculo), la agenda de 2025 fue un poco de todo: desde redes de infraestructura física descentralizada (DePIN) hasta agentes de IA, desde el cumplimiento normativo hasta la tokenización de activos del mundo real (RWA), además de privacidad, interoperabilidad y más. De hecho, el fundador de ETHDenver, John Paller, abordó las preocupaciones sobre el contenido multicadena señalando que “más del 95 % de nuestros patrocinadores y el 90 % del contenido está alineado con ETH/EVM”; sin embargo, la presencia de ecosistemas no pertenecientes a Ethereum subrayó la interoperabilidad como un tema clave. Los principales ponentes reflejaron estas áreas de tendencia: por ejemplo, el escalado con zk-rollup y Capa 2 fue destacado por Alex Gluchowski (CEO de Matter Labs/zkSync), mientras que la innovación multicadena provino de Adeniyi Abiodun de Mysten Labs (Sui) y Albert Chon de Injective.

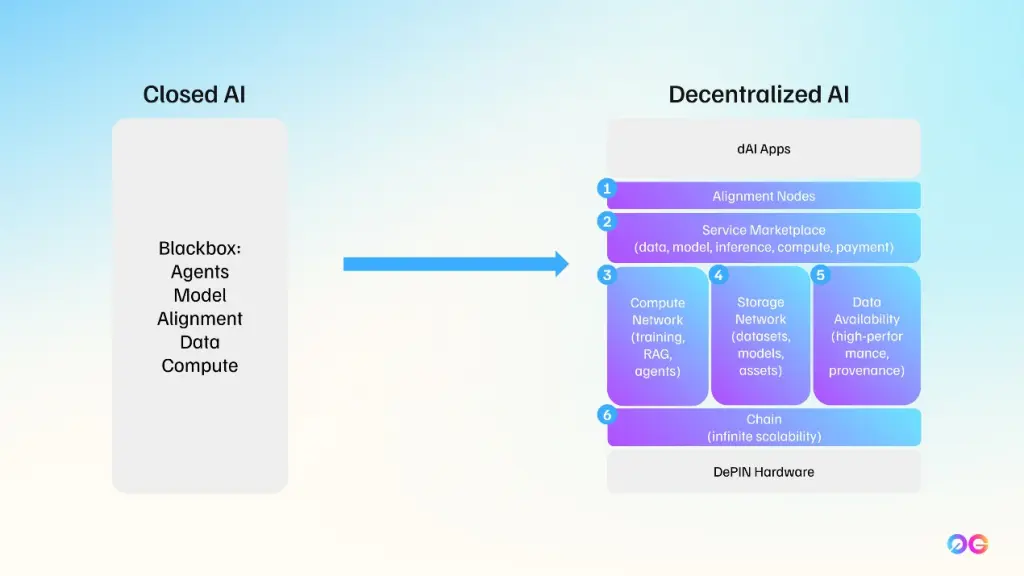

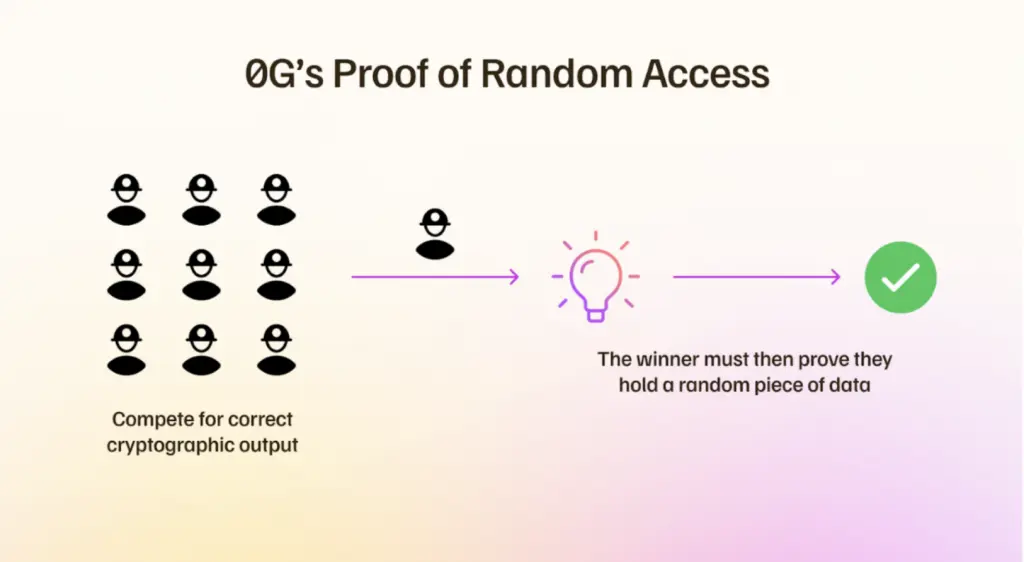

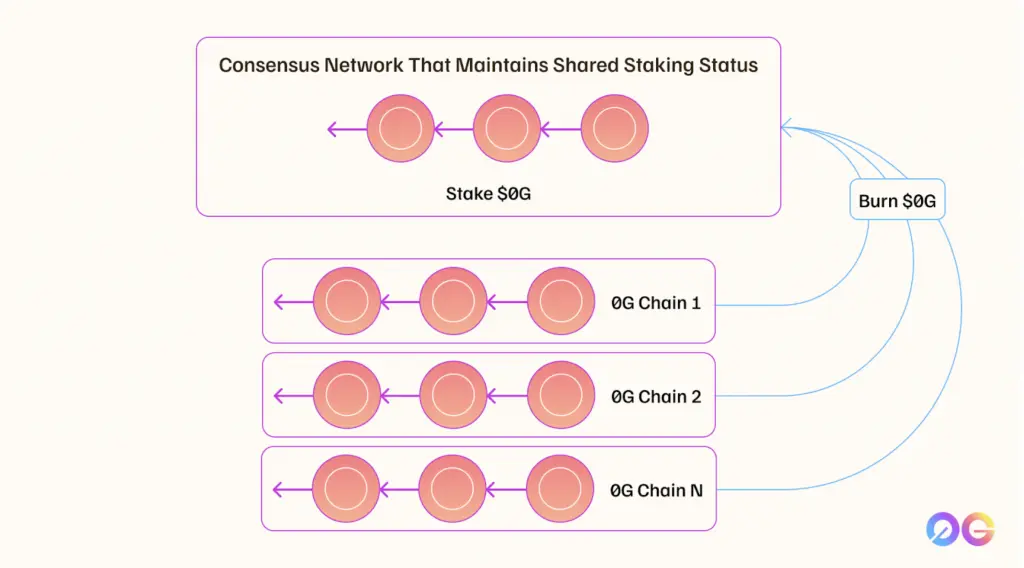

La convergencia de la IA y Web3 surgió como una fuerte corriente subyacente. Numerosas charlas y eventos paralelos se centraron en agentes de IA descentralizados y cruces entre “DeFi e IA”. Un Día del Agente de IA dedicado mostró demostraciones de IA on-chain, y un colectivo de 14 equipos (incluido el kit de desarrollador de Coinbase y la unidad de IA de NEAR) incluso anunció la Open Agents Alliance (OAA), una iniciativa para proporcionar acceso a IA sin permisos y gratuito mediante la agrupación de infraestructura Web3. Esto indica un creciente interés en agentes autónomos y dApps impulsadas por IA como una nueva frontera para los constructores. De la mano de la IA, DePIN (infraestructura física descentralizada) fue otra palabra de moda: múltiples paneles (p. ej., Día de DePIN, Cumbre DePIN) exploraron proyectos que conectan la blockchain con redes físicas (desde telecomunicaciones hasta movilidad).

Cuckoo AI Network causó sensación en ETHDenver 2025, presentando su innovador mercado descentralizado de servicio de modelos de IA diseñado para creadores y desarrolladores. Con una presencia convincente tanto en el hackatón como en los eventos paralelos liderados por la comunidad, Cuckoo AI atrajo una atención significativa de los desarrolladores intrigados por su capacidad para monetizar recursos de GPU/CPU e integrar fácilmente APIs de IA on-chain. Durante su taller dedicado y sesión de networking, Cuckoo AI destacó cómo la infraestructura descentralizada podría democratizar eficientemente el acceso a servicios avanzados de IA. Esto se alinea directamente con las tendencias más amplias del evento, particularmente la intersección de la blockchain con la IA, DePIN y la financiación de bienes públicos. Para los inversores y desarrolladores en ETHDenver, Cuckoo AI surgió como un claro ejemplo de cómo los enfoques descentralizados pueden impulsar la próxima generación de dApps e infraestructura impulsadas por IA, posicionándose como una atractiva oportunidad de inversión dentro del ecosistema Web3.

La privacidad, la identidad y la seguridad siguieron siendo prioritarias. Los ponentes y talleres abordaron temas como las pruebas de conocimiento cero (la presencia de zkSync), la gestión de la identidad y las credenciales verificables (una categoría dedicada de Privacidad y Seguridad en el hackatón), y cuestiones legales/regulatorias (una cumbre legal on-chain formó parte de las pistas del festival). Otra discusión notable fue el futuro de la recaudación de fondos y la descentralización de la financiación: un debate en el Escenario Principal entre Haseeb Qureshi de Dragonfly Capital y Matt O’Connor de Legion (una plataforma “similar a las ICO”) sobre ICOs frente a la financiación de VC cautivó a los asistentes. Este debate destacó modelos emergentes como las ventas de tokens comunitarias que desafían las rutas tradicionales de VC, una tendencia importante para las startups de Web3 que navegan la obtención de capital. La conclusión para los profesionales es clara: Web3 en 2025 es multidisciplinario, abarcando finanzas, IA, activos reales y cultura, y mantenerse informado significa mirar más allá de cualquier ciclo de sobreexpectación para ver el espectro completo de la innovación.

Patrocinadores y sus áreas de enfoque estratégico

La lista de patrocinadores de ETHDenver en 2025 parece un quién es quién de las capas 1, capas 2 y proyectos de infraestructura Web3, cada uno aprovechando el evento para avanzar en sus objetivos estratégicos. Los protocolos de cadena cruzada y multicadena tuvieron una fuerte presencia. Por ejemplo, Polkadot fue uno de los principales patrocinadores con un considerable fondo de recompensas de 80,000 ,incentivandoalosconstructoresacrearDAppsyappchainsdecadenacruzada.Demanerasimilar,∗∗BNBChain,Flow,HederayBase(laL2deCoinbase)∗∗ofrecieroncadaunohasta50,000 para proyectos que se integraran con sus ecosistemas, señalando su impulso para atraer a los desarrolladores de Ethereum. Incluso ecosistemas tradicionalmente separados como Solana e Internet Computer se unieron con desafíos patrocinados (p. ej., Solana coorganizó un evento de DePIN, e Internet Computer ofreció una recompensa de “Solo posible en ICP”). Esta presencia interecosistémica generó cierto escrutinio de la comunidad, pero el equipo de ETHDenver señaló que la gran mayoría del contenido permaneció alineado con Ethereum. El efecto neto fue que la interoperabilidad se convirtió en un tema central: los patrocinadores buscaron posicionar sus plataformas como extensiones complementarias del universo Ethereum.

Las soluciones de escalado y los proveedores de infraestructura también estuvieron en primer plano. Las principales L2 de Ethereum como Optimism y Arbitrum tuvieron grandes stands y desafíos patrocinados (las recompensas de Optimism llegaron hasta los 40,000 ),reforzandosuenfoqueenincorporardesarrolladoresalosrollups.Nuevosparticipantescomo∗∗ZkSyncyZircuit∗∗(unproyectoquemuestraunenfoquederollupL2)enfatizaronlatecnologıˊadeconocimientoceroeinclusocontribuyeronconSDKs(ZkSyncpromovioˊsuSDKSmartSign−Onparauniniciodesesioˊnfaˊcildeusar,quelosequiposdelhackatoˊnutilizaronconentusiasmo).El∗∗restakingylainfraestructuradeblockchainmodular∗∗fueotrointereˊsdelospatrocinadores:∗∗EigenLayer∗∗(pioneroenelrestaking)tuvosupropiacategorıˊade50,000 e incluso coorganizó un evento sobre “Restaking y DeFAI (IA Descentralizada)”, combinando su modelo de seguridad con temas de IA. Los oráculos y el middleware de interoperabilidad estuvieron representados por empresas como Chainlink y Wormhole, cada una emitiendo recompensas por usar sus protocolos.

Notablemente, las aplicaciones de consumo y herramientas de Web3 contaron con el apoyo de patrocinadores para mejorar la experiencia del usuario. La presencia de Uniswap, con uno de los stands más grandes, no fue solo para exhibirse: el gigante de DeFi utilizó el evento para anunciar nuevas funciones de billetera como rampas de salida de fiat integradas, alineándose con su enfoque de patrocinio en la usabilidad de DeFi. Plataformas centradas en la identidad y la comunidad como Galxe (Gravity) y Lens Protocol patrocinaron desafíos en torno a las redes sociales y credenciales on-chain. Incluso las empresas tecnológicas tradicionales mostraron interés: PayPal y Google Cloud organizaron un happy hour sobre stablecoins y pagos para discutir el futuro de los pagos en cripto. Esta mezcla de patrocinadores muestra que los intereses estratégicos abarcaron desde la infraestructura central hasta las aplicaciones para el usuario final, todos convergiendo en ETHDenver para proporcionar recursos (APIs, SDKs, subvenciones) a los desarrolladores. Para los profesionales de Web3, el fuerte patrocinio de las capas 1, capas 2 e incluso de las fintechs de Web2 destaca dónde está invirtiendo la industria: interoperabilidad, escalabilidad, seguridad y hacer que las criptomonedas sean útiles para la próxima ola de usuarios.

Lo más destacado del hackatón: Proyectos innovadores y ganadores

En el corazón de ETHDenver se encuentra su legendario #BUIDLathon, un hackatón que ha crecido hasta convertirse en el hackatón de blockchain más grande del mundo con miles de desarrolladores. En 2025, el hackatón ofreció una bolsa de premios récord de más de 1,043,333 $ para impulsar la innovación. Las recompensas de más de 60 patrocinadores se dirigieron a dominios clave de Web3, dividiendo la competencia en categorías como: DeFi e IA, NFTs y Gaming, Infraestructura y Escalabilidad, Privacidad y Seguridad, y DAOs y Bienes Públicos. El diseño de estas categorías es revelador en sí mismo; por ejemplo, emparejar DeFi con IA sugiere el surgimiento de aplicaciones financieras impulsadas por IA, mientras que una categoría dedicada a Bienes Públicos reafirma el enfoque de la comunidad en las finanzas regenerativas y el desarrollo de código abierto. Cada categoría fue respaldada por patrocinadores que ofrecían premios por el mejor uso de su tecnología (p. ej., Polkadot y Uniswap para DeFi, Chainlink para interoperabilidad, Optimism para soluciones de escalado). Los organizadores incluso implementaron la votación cuadrática para la evaluación, permitiendo que la comunidad ayudara a destacar los mejores proyectos, con los ganadores finales elegidos por jueces expertos.

El resultado fue una avalancha de proyectos de vanguardia, muchos de los cuales ofrecen un vistazo al futuro de Web3. Entre los ganadores notables se incluyó un juego multijugador on-chain “0xCaliber”, un shooter en primera persona que ejecuta interacciones de blockchain en tiempo real dentro de un juego FPS clásico. 0xCaliber impresionó a los jueces al demostrar un verdadero gaming on-chain: los jugadores compran su entrada con cripto, “disparan” balas on-chain y usan trucos de cadena cruzada para recolectar y cobrar el botín, todo en tiempo real. Este tipo de proyecto muestra la creciente madurez del gaming Web3 (integrando motores de juego como Unity con contratos inteligentes) y la creatividad en la fusión del entretenimiento con la criptoeconomía. Otra categoría de hacks destacados fue la que fusionaba IA con Ethereum: los equipos construyeron plataformas de “agentes” que usan contratos inteligentes para coordinar servicios de IA, inspirados por el anuncio de la Open Agents Alliance. Por ejemplo, un proyecto del hackatón integró auditores de contratos inteligentes impulsados por IA (generando automáticamente casos de prueba de seguridad para contratos), alineándose con la tendencia de IA descentralizada observada en la conferencia.

Los proyectos de infraestructura y herramientas también fueron prominentes. Algunos equipos abordaron la abstracción de cuentas y la experiencia del usuario, utilizando kits de herramientas de patrocinadores como el Smart Sign-On de zkSync para crear flujos de inicio de sesión sin billetera para dApps. Otros trabajaron en puentes de cadena cruzada e integraciones de Capa 2, reflejando el continuo interés de los desarrolladores en la interoperabilidad. En la categoría de Bienes Públicos y DAO, algunos proyectos abordaron el impacto social en el mundo real, como una dApp para identidad descentralizada y ayuda para personas sin hogar (aprovechando NFTs y fondos comunitarios, una idea que recuerda a hacks de ReFi anteriores). Los conceptos de finanzas regenerativas (ReFi), como la financiación de bienes públicos a través de mecanismos novedosos, continuaron apareciendo, haciendo eco del tema regenerativo de ETHDenver.

Aunque los ganadores finales se celebraron al final del evento principal, el verdadero valor residía en la cantera de innovación: se recibieron más de 400 presentaciones de proyectos, muchos de los cuales seguirán vivos más allá del evento. El hackatón de ETHDenver tiene un historial de sembrar futuras startups (de hecho, algunos proyectos pasados del BUIDLathon se han convertido en patrocinadores). Para inversores y tecnólogos, el hackatón proporcionó una ventana a las ideas más innovadoras, señalando que la próxima ola de startups de Web3 podría surgir en áreas como el gaming on-chain, las dApps con infusión de IA, la infraestructura de cadena cruzada y las soluciones dirigidas al impacto social. Con casi 1 millón de dólares en recompensas distribuidas a los desarrolladores, los patrocinadores demostraron su compromiso con hechos para cultivar estas innovaciones.

Eventos de networking e interacciones con inversores

ETHDenver no se trata solo de escribir código, sino también de hacer contactos. En 2025, el festival potenció el networking con eventos tanto formales como informales diseñados para startups, inversores y constructores de comunidades. Un evento destacado fue el Startup Rodeo de Bufficorn Ventures (BV), una exhibición de alta energía donde 20 startups seleccionadas presentaron sus demos a inversores en una exposición al estilo de una feria de ciencias. Celebrado el 1 de marzo en el salón principal, el Startup Rodeo fue descrito más como “citas rápidas” que como un concurso de pitches: los fundadores atendían mesas para presentar sus proyectos uno a uno mientras todos los inversores asistentes recorrían el recinto. Este formato aseguró que incluso los equipos en etapas tempranas pudieran conseguir tiempo de calidad cara a cara con VCs, socios estratégicos o colaboradores. Muchas startups usaron esto como una plataforma de lanzamiento para encontrar clientes y financiación, aprovechando la presencia concentrada de fondos de Web3 en ETHDenver.

En el último día de la conferencia, el BV BuffiTank Pitchfest tomó el protagonismo en el escenario principal: una competencia de pitches más tradicional con 10 de las startups en etapa inicial “más innovadoras” de la comunidad de ETHDenver. Estos equipos (distintos de los ganadores del hackatón) presentaron sus modelos de negocio a un panel de VCs de primer nivel y líderes de la industria, compitiendo por reconocimientos y posibles ofertas de inversión. El Pitchfest ilustró el papel de ETHDenver como un generador de oportunidades de negocio: estaba explícitamente dirigido a equipos “ya organizados... en busca de inversión, clientes y exposición”, especialmente aquellos conectados a la comunidad de SporkDAO. La recompensa para los ganadores no fue un simple premio en efectivo, sino la promesa de unirse al portafolio de Bufficorn Ventures u otras cohortes de aceleradoras. En esencia, ETHDenver creó su propio mini “Shark Tank” para Web3, catalizando la atención de los inversores sobre los mejores proyectos de la comunidad.

Más allá de estas exhibiciones oficiales, la semana estuvo repleta de eventos de networking para inversores y fundadores. Según una guía curada por Belong, entre los eventos paralelos notables se incluyó un “Meet the VCs” Happy Hour organizado por CertiK Ventures el 27 de febrero, un StarkNet VC & Founders Lounge el 1 de marzo, e incluso eventos informales como un evento de pitches temático de golf “Pitch & Putt”. Estas reuniones proporcionaron entornos relajados para que los fundadores se codearan con capitalistas de riesgo, lo que a menudo conducía a reuniones de seguimiento después de la conferencia. La presencia de muchas firmas de VC emergentes también se sintió en los paneles; por ejemplo, una sesión en el EtherKnight Stage destacó nuevos fondos como Reflexive Capital, Reforge VC, Topology, Metalayer y Hash3 y qué tendencias les entusiasman más. Las primeras indicaciones sugieren que estos VCs estaban interesados en áreas como las redes sociales descentralizadas, la IA y la nueva infraestructura de Capa 1 (cada fondo buscando un nicho para diferenciarse en un panorama de VC competitivo).

Para los profesionales que buscan capitalizar el networking de ETHDenver: la conclusión clave es el valor de los eventos paralelos y los encuentros específicos. Los acuerdos y las asociaciones a menudo germinan durante un café o un cóctel en lugar de en el escenario. La miríada de eventos para inversores de ETHDenver 2025 demuestra que la comunidad de financiación de Web3 está buscando activamente talento e ideas, incluso en un mercado austero. Las startups que llegaron preparadas con demos pulidas y una propuesta de valor clara (a menudo aprovechando el impulso del hackatón del evento) encontraron audiencias receptivas. Mientras tanto, los inversores utilizaron estas interacciones para medir el pulso de la comunidad de desarrolladores: ¿qué problemas están resolviendo los constructores más brillantes este año? En resumen, ETHDenver reforzó que el networking es tan importante como el BUIDLing: es un lugar donde un encuentro casual puede conducir a una inversión semilla o donde una conversación perspicaz puede encender la próxima gran colaboración.

Tendencias de capital de riesgo y oportunidades de inversión en Web3

Una narrativa sutil pero importante a lo largo de ETHDenver 2025 fue el panorama en evolución del propio capital de riesgo en Web3. A pesar de los altibajos del mercado cripto en general, los inversores en ETHDenver mostraron un fuerte apetito por proyectos prometedores de Web3. Reporteros de Blockworks en el terreno notaron “cuánto capital privado sigue fluyendo hacia las criptomonedas, sin dejarse intimidar por los vientos en contra macroeconómicos”, con valoraciones en la etapa semilla a menudo por las nubes para las ideas más candentes. De hecho, la gran cantidad de VCs presentes, desde fondos nativos de cripto hasta inversores tecnológicos tradicionales incursionando en Web3, dejó claro que ETHDenver sigue siendo un centro de negociaciones.

Se podían discernir enfoques temáticos emergentes a partir de lo que los VCs discutían y patrocinaban. La prevalencia del contenido de IA x Cripto (categorías de hackatón, paneles, etc.) no fue solo una tendencia de desarrolladores; refleja el interés de los inversores en el nexo “DeFi se encuentra con la IA”. Muchos inversores están observando startups que aprovechan el aprendizaje automático o los agentes autónomos en la blockchain, como lo demuestran las hackhouses y cumbres de IA patrocinadas por VCs. De manera similar, el fuerte enfoque en DePIN y la tokenización de activos del mundo real (RWA) indica que los fondos ven oportunidades en proyectos que conectan la blockchain con activos de la economía real y dispositivos físicos. El dedicado Día de RWA (26 de febrero), un evento B2B sobre el futuro de los activos tokenizados, sugiere que los cazatalentos de riesgo están buscando activamente en esa arena al próximo Goldfinch o Centrifuge (es decir, plataformas que llevan las finanzas del mundo real a la cadena).

Otra tendencia observable fue una creciente experimentación con modelos de financiación. El debate mencionado sobre ICOs vs VCs no fue solo teatro de conferencia; refleja un movimiento real en el capital de riesgo hacia una financiación más centrada en la comunidad. Algunos VCs en ETHDenver indicaron estar abiertos a modelos híbridos (p. ej., lanzamientos de tokens respaldados por VCs que involucran a la comunidad en las primeras rondas). Además, la financiación de bienes públicos e inversión de impacto tuvo un lugar en la mesa. Con el ethos de regeneración de ETHDenver, incluso los inversores discutieron cómo apoyar la infraestructura de código abierto y a los desarrolladores a largo plazo, más allá de simplemente perseguir el próximo boom de DeFi o NFT. Paneles como “Financiando el Futuro: Modelos en Evolución para Startups Onchain” exploraron alternativas como subvenciones, inversiones de tesorerías de DAO y financiación cuadrática para complementar el dinero tradicional de VC. Esto apunta a una industria que madura en cómo se capitalizan los proyectos: una mezcla de capital de riesgo, fondos de ecosistema y financiación comunitaria trabajando en conjunto.

Desde el punto de vista de las oportunidades, los profesionales e inversores de Web3 pueden extraer algunas perspectivas accionables de la dinámica de riesgo de ETHDenver: (1) La infraestructura sigue siendo el rey: muchos VCs expresaron que el sector de 'picos y palas' (escalado L2, seguridad, herramientas de desarrollo) sigue siendo una inversión de alto valor como la columna vertebral de la industria. (2) Nuevas verticales como la convergencia IA/blockchain y DePIN son fronteras de inversión emergentes: ponerse al día en estas áreas o encontrar startups allí podría ser gratificante. (3) Los proyectos impulsados por la comunidad y los bienes públicos podrían ver una financiación novedosa: los inversores inteligentes están descubriendo cómo apoyarlos de manera sostenible (por ejemplo, invirtiendo en protocolos que permiten la gobernanza descentralizada o la propiedad compartida). En general, ETHDenver 2025 demostró que, si bien el panorama de riesgo de Web3 es competitivo, está rebosante de convicción: hay capital disponible para aquellos que construyen el futuro de DeFi, NFTs, gaming y más, e incluso las ideas nacidas en el mercado bajista pueden encontrar respaldo si apuntan a la tendencia correcta.

Recursos para desarrolladores, kits de herramientas y sistemas de apoyo

ETHDenver siempre ha estado enfocado en los constructores, y 2025 no fue la excepción: funcionó como una conferencia de desarrolladores de código abierto con una plétora de recursos y apoyo para los desarrolladores de Web3. Durante la BUIDLWeek, los asistentes tuvieron acceso a talleres en vivo, bootcamps técnicos y mini-cumbres que abarcaban diversos dominios. Por ejemplo, los desarrolladores podían unirse a una Cumbre de Tecnología de Vanguardia para experimentar con los últimos protocolos, o asistir a una Cumbre Legal On-Chain para aprender sobre el desarrollo de contratos inteligentes conformes a la ley. Los principales patrocinadores y equipos de blockchain realizaron sesiones prácticas: el equipo de Polkadot organizó hacker houses y talleres sobre cómo lanzar parachains; EigenLayer dirigió un “bootcamp de restaking” para enseñar a los desarrolladores a aprovechar su capa de seguridad; Polygon y zkSync ofrecieron tutoriales sobre la construcción de dApps escalables con tecnología de conocimiento cero. Estas sesiones proporcionaron un invaluable tiempo cara a cara con los ingenieros principales, permitiendo a los desarrolladores obtener ayuda con la integración y aprender nuevos kits de herramientas de primera mano.

A lo largo del evento principal, el recinto contó con un #BUIDLHub y Makerspace dedicados donde los constructores podían codificar en un entorno colaborativo y acceder a mentores. Los organizadores de ETHDenver publicaron una detallada Guía BUIDLer y facilitaron un programa de mentoría en el lugar (expertos de los patrocinadores estaban disponibles para desbloquear a los equipos en problemas técnicos). Las empresas de herramientas para desarrolladores también estuvieron presentes en masa, desde Alchemy e Infura (para APIs de blockchain) hasta Hardhat y Foundry (para el desarrollo de contratos inteligentes). Muchas revelaron nuevos lanzamientos o herramientas beta en el evento. Por ejemplo, el equipo de MetaMask presentó una importante actualización de la billetera con abstracción de gas y un SDK mejorado para desarrolladores de dApps, con el objetivo de simplificar cómo las aplicaciones cubren las tarifas de gas para los usuarios. Varios proyectos lanzaron SDKs o bibliotecas de código abierto: se introdujeron el “Agent Kit” de Coinbase para agentes de IA y el kit de herramientas colaborativo de la Open Agents Alliance, y Story.xyz promovió su SDK Story para el licenciamiento de propiedad intelectual on-chain durante su propio evento de hackatón.

Las recompensas y el apoyo a los hackers aumentaron aún más la experiencia del desarrollador. Con más de 180 recompensas ofrecidas por 62 patrocinadores, los hackers tenían efectivamente un menú de desafíos específicos para elegir, cada uno con documentación, horas de consulta y, a veces, entornos de prueba personalizados (sandboxes). Por ejemplo, la recompensa de Optimism desafiaba a los desarrolladores a usar los últimos opcodes de Bedrock (con sus ingenieros disponibles para ayudar), y el desafío de Uniswap proporcionaba acceso a su nueva API para la integración de rampas de salida. Herramientas de coordinación y aprendizaje, como la aplicación móvil oficial de ETHDenver y los canales de Discord, mantuvieron a los desarrolladores informados sobre cambios de horario, misiones secundarias e incluso oportunidades de trabajo a través de la bolsa de trabajo de ETHDenver.

Un recurso notable fue el énfasis en los experimentos de financiación cuadrática y la votación on-chain. ETHDenver integró un sistema de votación cuadrática para la evaluación del hackatón, exponiendo a muchos desarrolladores al concepto. Además, la presencia de Gitcoin y otros grupos de bienes públicos significó que los desarrolladores podían aprender sobre la financiación de subvenciones para sus proyectos después del evento. En resumen, ETHDenver 2025 equipó a los desarrolladores con herramientas de vanguardia (SDKs, APIs), orientación experta y apoyo de seguimiento para continuar sus proyectos. Para los profesionales de la industria, es un recordatorio de que nutrir a la comunidad de desarrolladores, a través de la educación, las herramientas y la financiación, es fundamental. Muchos de los recursos destacados (como nuevos SDKs o entornos de desarrollo mejorados) ahora están disponibles públicamente, ofreciendo a los equipos de todo el mundo la oportunidad de construir sobre los hombros de lo que se compartió en ETHDenver.

Eventos paralelos y reuniones comunitarias que enriquecen la experiencia de ETHDenver

Lo que realmente distingue a ETHDenver es su atmósfera de festival: decenas de eventos paralelos, tanto oficiales como no oficiales, crearon un rico tapiz de experiencias en torno a la conferencia principal. En 2025, más allá del National Western Complex donde se desarrollaba el contenido oficial, toda la ciudad bullía de encuentros, fiestas, hackatones y reuniones comunitarias. Estos eventos paralelos, a menudo organizados por patrocinadores o grupos locales de Web3, contribuyeron significativamente a la experiencia más amplia de ETHDenver.

En el frente oficial, el propio programa de ETHDenver incluía mini-eventos temáticos: el recinto tenía zonas como una Galería de Arte NFT, una Sala de Juegos Blockchain, un DJ Chill Dome e incluso una Zona Zen para relajarse. Los organizadores también organizaron eventos nocturnos como fiestas de apertura y clausura; por ejemplo, la fiesta de apertura no oficial “Crack’d House” el 26 de febrero por Story Protocol, que mezcló una actuación artística con anuncios de premios del hackatón. Pero fueron los eventos paralelos liderados por la comunidad los que realmente proliferaron: según una guía de eventos, se rastrearon más de 100 acontecimientos paralelos en el calendario Luma de ETHDenver.

Algunos ejemplos ilustran la diversidad de estas reuniones:

- Cumbres Técnicas y Hacker Houses: ElizaOS y EigenLayer organizaron una residencia de 9 días, la Vault AI Agent Hacker House, para entusiastas de IA+Web3. El equipo de StarkNet organizó una hacker house de varios días que culminó en una noche de demostraciones para proyectos en su ZK-rollup. Estos proporcionaron entornos enfocados para que los desarrolladores colaboraran en pilas tecnológicas específicas fuera del hackatón principal.

- Eventos de Networking y Fiestas: Cada noche ofrecía una variedad de opciones. Builder Nights Denver el 27 de febrero, patrocinado por MetaMask, Linea, EigenLayer, Wormhole y otros, reunió a innovadores para charlas informales con comida y bebida. 3VO’s Mischief Minded Club Takeover, respaldado por Belong, fue una fiesta de networking de alto nivel para líderes en la tokenización comunitaria. Para los que buscaban pura diversión, el BEMO Rave (con Berachain y otros) y rAIve the Night (una rave con temática de IA) mantuvieron a la multitud cripto bailando hasta altas horas de la noche, mezclando música, arte y cultura cripto.

- Reuniones de Intereses Especiales: Las comunidades de nicho también encontraron su espacio. Meme Combat fue un evento exclusivamente para entusiastas de los memes para celebrar su papel en el mundo cripto. House of Ink se dirigió a artistas y coleccionistas de NFT, convirtiendo un espacio de arte inmersivo (Meow Wolf Denver) en una vitrina para el arte digital. La Cumbre SheFi el 26 de febrero reunió a mujeres en Web3 para charlas y networking, con el apoyo de grupos como World of Women y Celo, destacando un compromiso con la diversidad y la inclusión.

- Encuentros de Inversores y Creadores de Contenido: Ya mencionamos los eventos de VC; además, un Encuentro de KOL (Líderes de Opinión Clave) el 28 de febrero permitió a influencers y creadores de contenido cripto discutir estrategias de participación, mostrando la intersección de las redes sociales y las comunidades cripto.

Crucialmente, estos eventos paralelos no fueron solo entretenimiento; a menudo sirvieron como incubadoras de ideas y relaciones por derecho propio. Por ejemplo, la Cumbre de Capital Tokenizado 2025 profundizó en el futuro de los mercados de capitales on-chain, probablemente generando colaboraciones entre emprendedores fintech y desarrolladores de blockchain presentes. La Hacker House de Gaming On-Chain proporcionó un espacio para que los desarrolladores de juegos compartieran mejores prácticas, lo que podría llevar a una polinización cruzada entre proyectos de gaming en blockchain.

Para los profesionales que asisten a grandes conferencias, el modelo de ETHDenver subraya que el valor se encuentra tanto fuera como dentro del escenario principal. La amplitud de la programación no oficial permitió a los asistentes personalizar su experiencia: ya sea que el objetivo fuera conocer inversores, aprender una nueva habilidad, encontrar un cofundador o simplemente relajarse y crear camaradería, había un evento para ello. Muchos veteranos aconsejan a los recién llegados: “No solo asistas a las charlas, ve a los encuentros y saluda”. En un espacio tan impulsado por la comunidad como Web3, estas conexiones humanas a menudo se traducen en colaboraciones de DAO, acuerdos de inversión o, como mínimo, amistades duraderas que abarcan continentes. La vibrante escena paralela de ETHDenver 2025 amplificó la conferencia principal, convirtiendo una semana en Denver en un festival multidimensional de innovación.

Conclusiones clave y perspectivas accionables

ETHDenver 2025 demostró una industria Web3 en pleno florecimiento de innovación y colaboración. Para los profesionales del sector, surgen varias conclusiones claras y acciones a seguir de este análisis profundo:

- Diversificación de Tendencias: El evento dejó en evidencia que Web3 ya no es monolítico. Dominios emergentes como la integración de IA, DePIN y la tokenización de RWA son tan prominentes como DeFi y los NFTs. Perspectiva accionable: Mantente informado y adaptable. Los líderes deberían asignar recursos de I+D o inversión a estas verticales en ascenso (p. ej., explorar cómo la IA podría mejorar su dApp, o cómo los activos del mundo real podrían integrarse en plataformas DeFi) para aprovechar la próxima ola de crecimiento.

- El Futuro es Cross-Chain: Con la participación activa de importantes protocolos no pertenecientes a Ethereum, los muros entre ecosistemas se están derrumbando. La interoperabilidad y las experiencias de usuario multicadena atrajeron una enorme atención, desde MetaMask añadiendo soporte para Bitcoin/Solana hasta cadenas basadas en Polkadot y Cosmos cortejando a los desarrolladores de Ethereum. Perspectiva accionable: Diseñar para un mundo multicadena. Los proyectos deberían considerar integraciones o puentes que aprovechen la liquidez y los usuarios de otras cadenas, y los profesionales podrían buscar alianzas entre comunidades en lugar de permanecer en silos.

- La Comunidad y los Bienes Públicos Importan: El lema del “Año de los Regenerados” no fue solo retórica; impregnó el contenido a través de discusiones sobre la financiación de bienes públicos, la votación cuadrática para los hacks y eventos como la Cumbre SheFi. El desarrollo ético y sostenible y la propiedad comunitaria son valores clave en el ethos de Ethereum. Perspectiva accionable: Incorporar principios regenerativos. Ya sea apoyando iniciativas de código abierto, utilizando mecanismos de lanzamiento justos o alineando los modelos de negocio con el crecimiento de la comunidad, las empresas de Web3 pueden ganar buena voluntad y longevidad al no ser puramente extractivas.

- Sentimiento de los Inversores: Cautelosos pero Audaces: A pesar de los rumores de mercado bajista, ETHDenver demostró que los VCs están buscando activamente y dispuestos a apostar fuerte por los próximos capítulos de Web3. Sin embargo, también están reconsiderando cómo invertir (p. ej., de manera más estratégica, quizás con más supervisión sobre el ajuste producto-mercado y una apertura a la financiación comunitaria). Perspectiva accionable: Si eres una startup, enfócate en los fundamentos y la narrativa. Los proyectos que destacaron tenían casos de uso claros y, a menudo, prototipos funcionales (¡algunos construidos en un fin de semana!). Si eres un inversor, la conferencia afirmó que la infraestructura (L2s, seguridad, herramientas de desarrollo) sigue siendo de alta prioridad, pero diferenciarse a través de tesis en IA, gaming o redes sociales puede posicionar a un fondo a la vanguardia.

- La Experiencia del Desarrollador está Mejorando: ETHDenver destacó muchos nuevos kits de herramientas, SDKs y frameworks que reducen la barrera para el desarrollo de Web3, desde herramientas de abstracción de cuentas hasta bibliotecas de IA on-chain. Perspectiva accionable: Aprovechar estos recursos. Los equipos deberían experimentar con las últimas herramientas de desarrollo presentadas (p. ej., probar ese Smart SSO de zkSync para inicios de sesión más fáciles, o usar los recursos de la Open Agents Alliance para un proyecto de IA) para acelerar su desarrollo y mantenerse por delante de la competencia. Además, las empresas deberían continuar participando en hackatones y foros de desarrolladores abiertos como una forma de encontrar talento e ideas; el éxito de ETHDenver en convertir a hackers en fundadores es prueba de ese modelo.

- El Poder de los Eventos Paralelos: Por último, la explosión de eventos paralelos enseñó una lección importante sobre el networking: las oportunidades a menudo aparecen en entornos informales. Un encuentro casual en un happy hour o un interés compartido en un pequeño encuentro puede crear conexiones que definan una carrera. Perspectiva accionable: Para quienes asisten a conferencias de la industria, planificar más allá de la agenda oficial. Identifica eventos paralelos alineados con tus objetivos (ya sea conocer inversores, aprender una habilidad de nicho o reclutar talento) y sé proactivo en la participación. Como se vio en Denver, aquellos que se sumergieron por completo en el ecosistema de la semana se fueron no solo con conocimiento, sino con nuevos socios, contrataciones y amigos.

En conclusión, ETHDenver 2025 fue un microcosmos del impulso de la industria Web3: una mezcla de discurso tecnológico de vanguardia, energía comunitaria apasionada, movimientos de inversión estratégicos y una cultura que combina la innovación seria con la diversión. Los profesionales deberían ver las tendencias y perspectivas del evento como una hoja de ruta hacia dónde se dirige Web3. El siguiente paso accionable es tomar estos aprendizajes, ya sea un nuevo enfoque en la IA, una conexión hecha con un equipo de L2 o la inspiración de un proyecto de hackatón, y traducirlos en estrategia. En el espíritu del lema favorito de ETHDenver, es hora de #BUIDL sobre estas ideas y ayudar a dar forma al futuro descentralizado que tantos en Denver se reunieron para imaginar.